Falsa carteira de criptomoedas no Google Play faz 150 vítimas

Hackers fizeram 150 vítimas com uma carteira falsa de criptomoedas que levou cerca de 5 meses para ser derrubada do Google Play. Para isso ser possível, eles criaram um esquema engenhoso para enganar tanto o Google quanto seus alvos.

Segundo estudo publicado pela Check Point, os hackers apresentaram à carteira ao Google como se ela fosse uma calculadora, chamada “Mestox Calculator”. Ou seja, um aplicativo inofensivo.

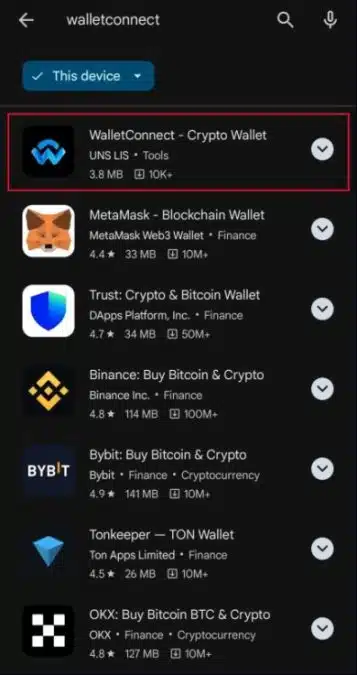

No entanto, o aplicativo mudou de nome diversas vezes, até virar uma carteira de criptomoedas chamada “WalletConnect”.

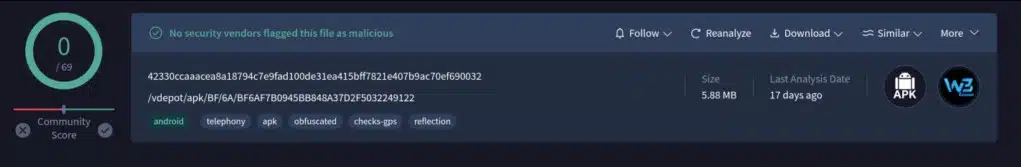

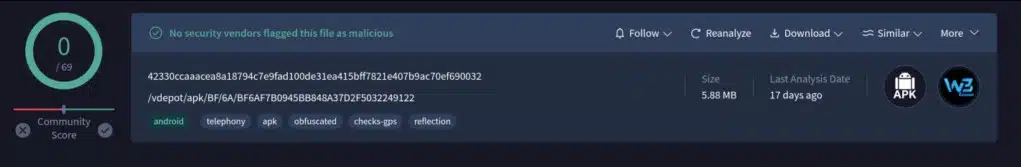

Por trás dos panos, os hackers desenvolveram um labirinto para que o aplicativo não levantasse bandeiras vermelhas por nenhum anti-vírus.

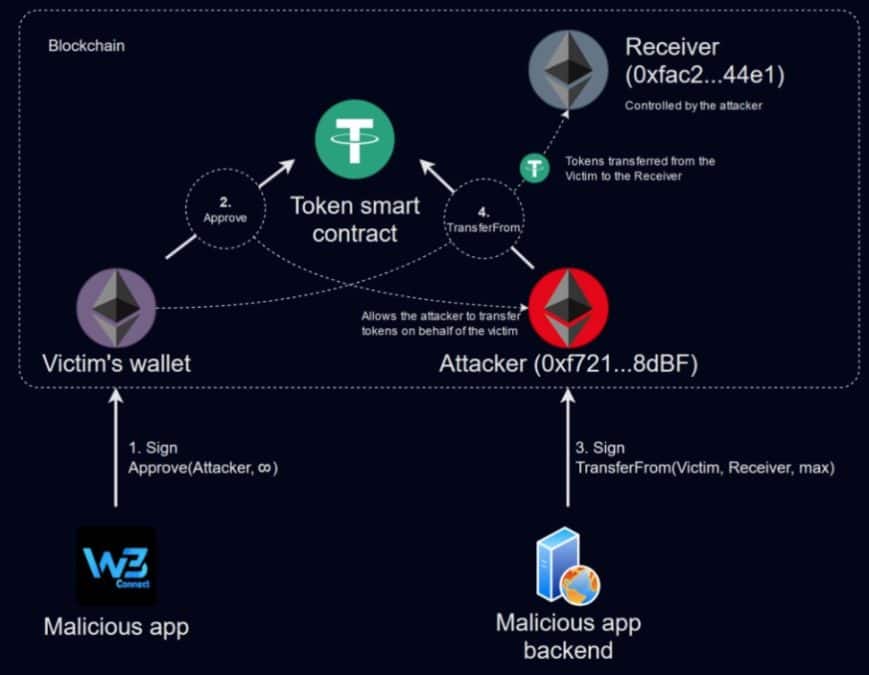

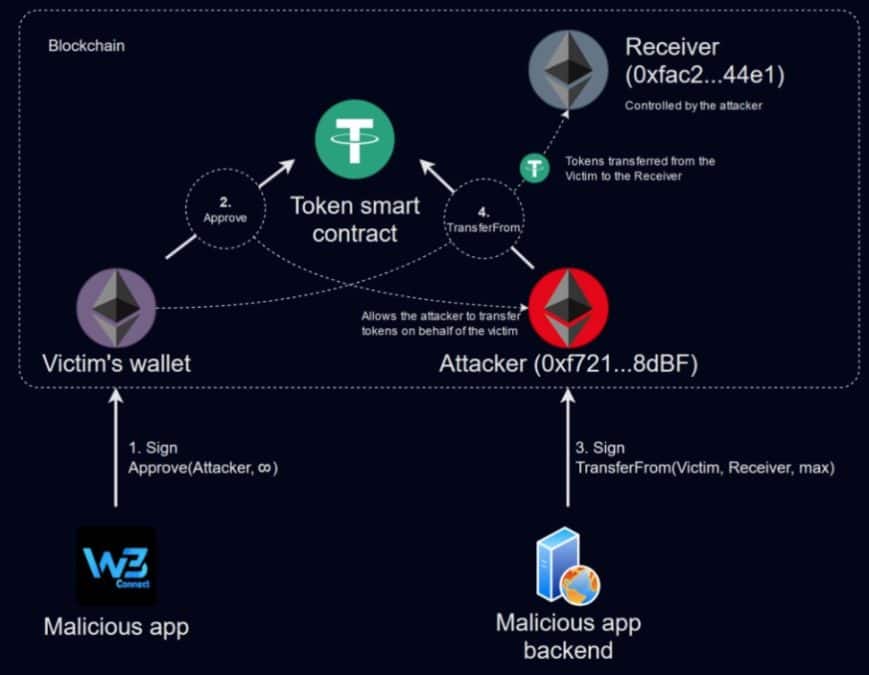

Em suma, a carteira conectava no site da calculadora e, caso o visitante não passasse na verificação por ser um anti-vírus, ele continuava no mesmo site. Caso fosse uma vítima, ele era dirigido a outro site e então para um drenador de criptomoedas.

“Essa técnica permite que invasores passem pelo processo de revisão de aplicativos no Google Play, pois as verificações automatizadas e manuais carregarão o aplicativo de calculadora “inofensivo”.”

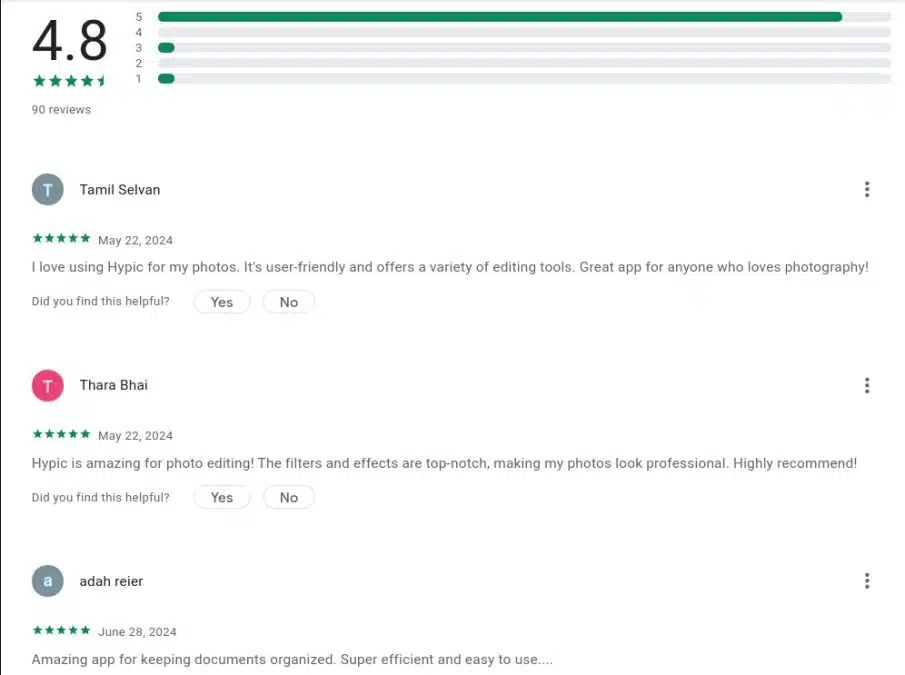

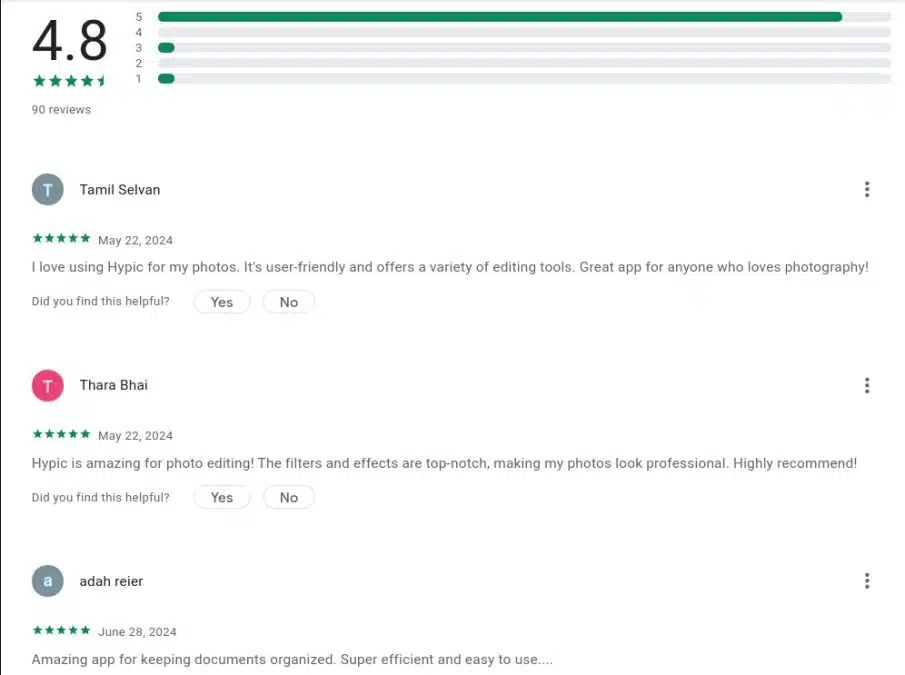

Para enganar as vítimas, os hackers saíram com uma solução mais simples: análises falsas do aplicativo no Google Play. Das 90 reviews, a média fica em 4,8 de 5 estrelas, suficiente para enganar os usuários mais desatentos.

Isso porque, conforme destacado pela Check Point e visto na captura de tela abaixo, as análises eram obviamente falsas já que falavam sobre outros produtos, como edição de fotos e organização de documentos, algo não relacionado com o aplicativo em questão.

Dentre os falsos relatos, há alguns usuários alertando outros que se trata de um golpe e que perderam suas criptomoedas. De qualquer forma, é difícil que alguém preste atenção nelas, justamente pela menor quantidade.

Hackers focaram na falta de conhecimento das vítimas

Os hackers em questão não estavam de brincadeira. Além das táticas sofisticadas para enganar o Google, eles também fizeram um estudo para escolher o nome da falsa carteira em questão.

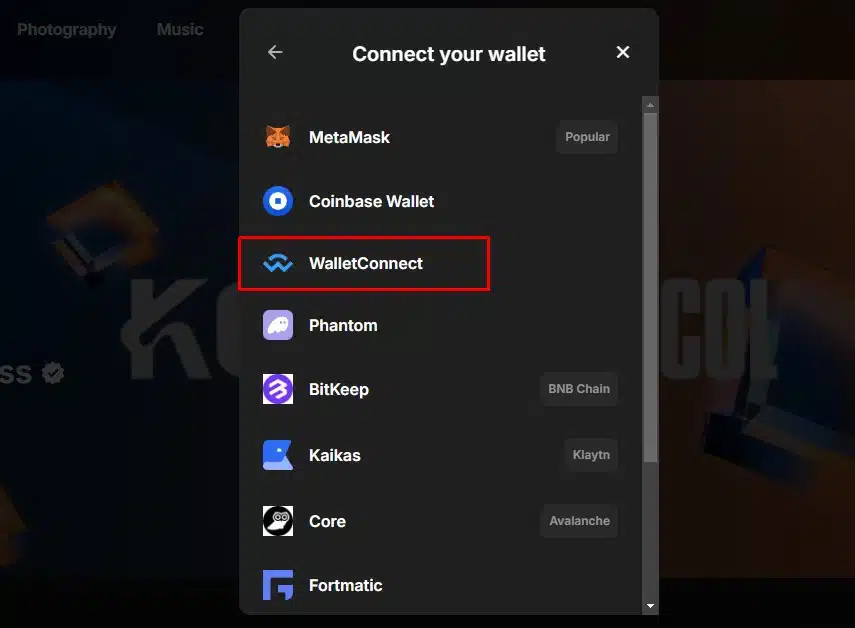

Isso porque o nome “WalletConnect” não se refere a nenhuma carteira do mercado, mas sim a um protocolo que permite a conexão entre sites e carteiras de criptomoedas, servindo para aprovar transações. Tal opção é encontrada em diversos sites e, por estar ao lado de outras carteiras, pode levar o usuário a confundi-la com uma.

Dado isso, a empresa de segurança Check Point aponta que muitos usuários podem pesquisar pelo nome “WalletConnect” em lojas de aplicativos atrás de uma carteira com esse nome, e acabavam fazendo o download dessa carteira falsa focada em roubar criptomoedas.

O estudo aponta que a carteira dos hackers recebeu transações de 150 endereços diferentes, estimando que esse seja o número de vítimas. No total, as perdas ultrapassam os US$ 70.000 (R$ 380 mil).

Hackers tinham grande conhecimento sobre criptomoedas

Finalizando, o artigo da Check Point mostra que as artimanhas dos hackers não pararam por aí e que eles tinham outras cartas na manga.

Dentre elas está a utilização de um endereço de contrato inteligente que começa e termina com diversos zeros (0x0000366a6afea972e4353b070ad904744a530000). Conforme carteiras e outros recursos costumam abreviar endereços, para 0x0000…0000 neste caso, eles ficam parecendo menos suspeitos.

“Esse contrato inteligente possui um endereço atraente, como 0x000…000, para parecer mais confiável.”

“Ele também tem o código-fonte verificado e é relativamente simples”, continuou a Check Point. “O contrato inclui várias funções com nomes como ClaimReward, Connect, Withdraw e Execute, permitindo seu uso em diversos esquemas fraudulentos.”

“Todas essas funções realizam a mesma sequência de ações: transferem fundos para as carteiras dos invasores e enviam uma certa porcentagem para os criadores do MS Drainer.”

Outro ponto mencionado é que a falsa carteira pedia para as vítimas trocarem de rede, como de Ethereum para BNB Chain, por exemplo, para conseguirem roubar o maior número de criptomoedas possível.

Por fim, o estudo completo sobre toda engenharia por trás dessa carteira falsa de criptomoedas pode ser encontrado no site de pesquisas da Check Point.